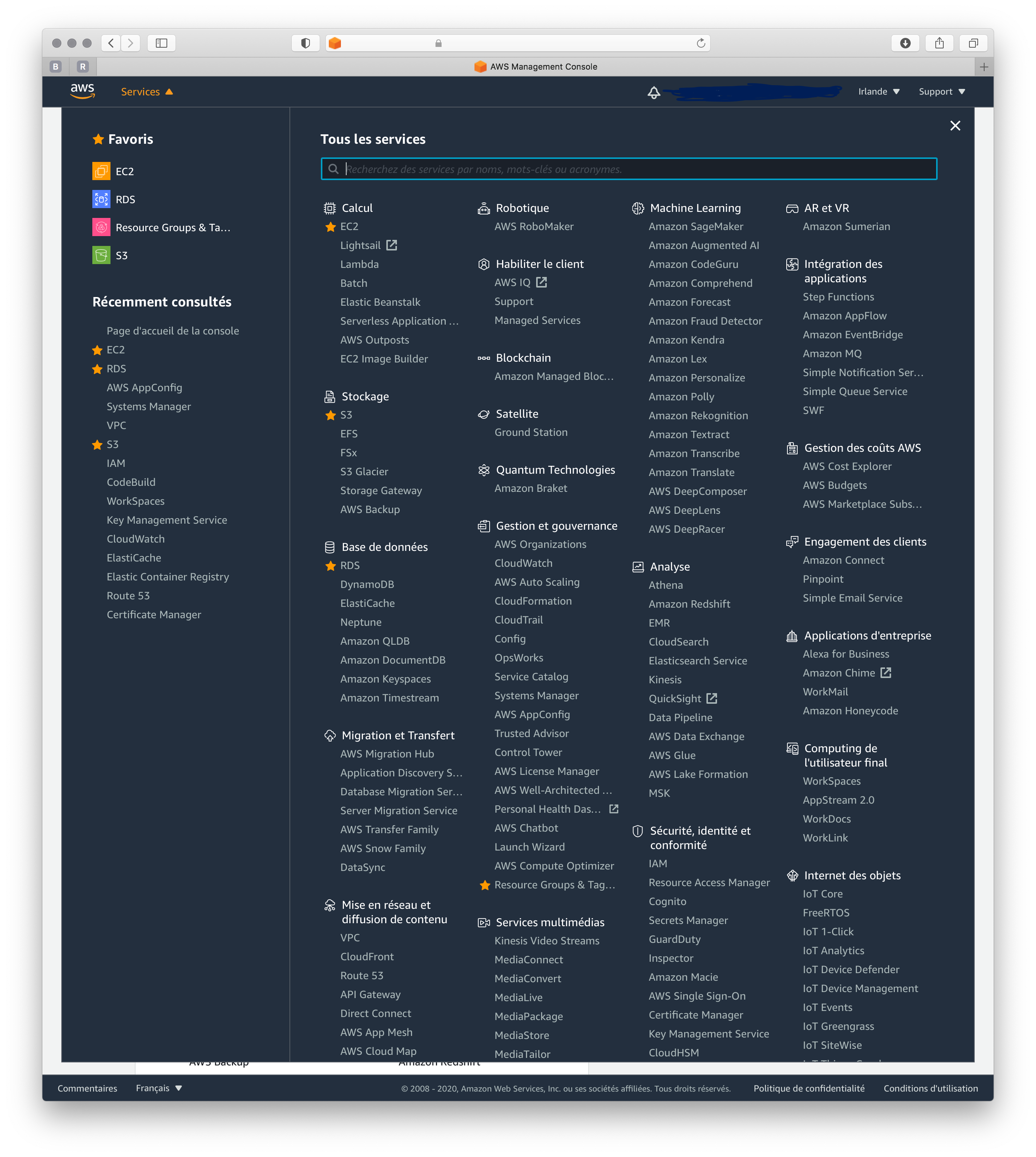

Il existe un très grand nombre de services managés AWS : machines virtuelles, containers, serverless base de données relationnelles et nosql, entrepôts de données, messaging, cache, notifications, authentifications, stockage data stream, IOT, mobile, analytics.

Tout ou presque est disponible en API, Infrastructure as Code, haute disponibilité, scalabilité automatique & intégration continue des applications.

Nos domaines d’expertise

Architecture et réseau

- Comment transposer l’organisation, le firewalling , les règles de sécurité du SI interne , ainsi que la segmentation des tiers (frontaux, applications, bases de donnée) dans AWS en structurant les VPC, Security group, et ACL.

- Scripting pour automatiser la création d’un modèle de réseau pour une Business Unit.

Sécurité

- Mise en place de l’interface entre le SI interne et le service AWS IAM (Identity and Access Management)pour un fonctionnement de type SSO (Single Sign On).

- Gestion des certificats à laide du service AWS certificate Manager.

- Définition de règles d’accès (avec mise en place de restrictions si nécessaire).

- Rédaction d’une documentation de l’ensemble.

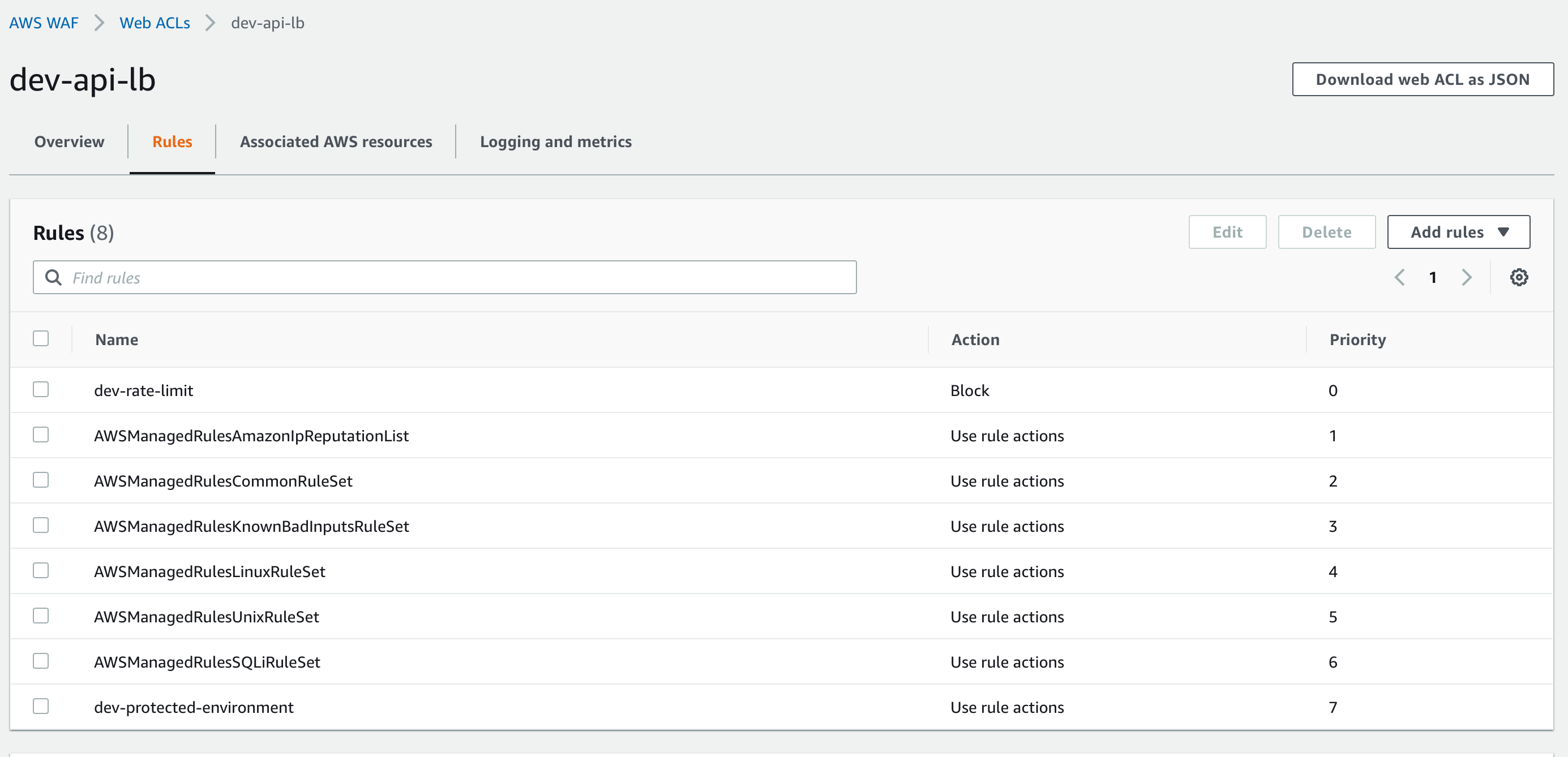

- Mise en place de Firewall Applicatif AWS WAF.

Migration vers AWS scalabilité et DevOps

- Étude de la faisabilité.

- Évaluation du cout et du délai de la migration.

- Support lors de la migration.

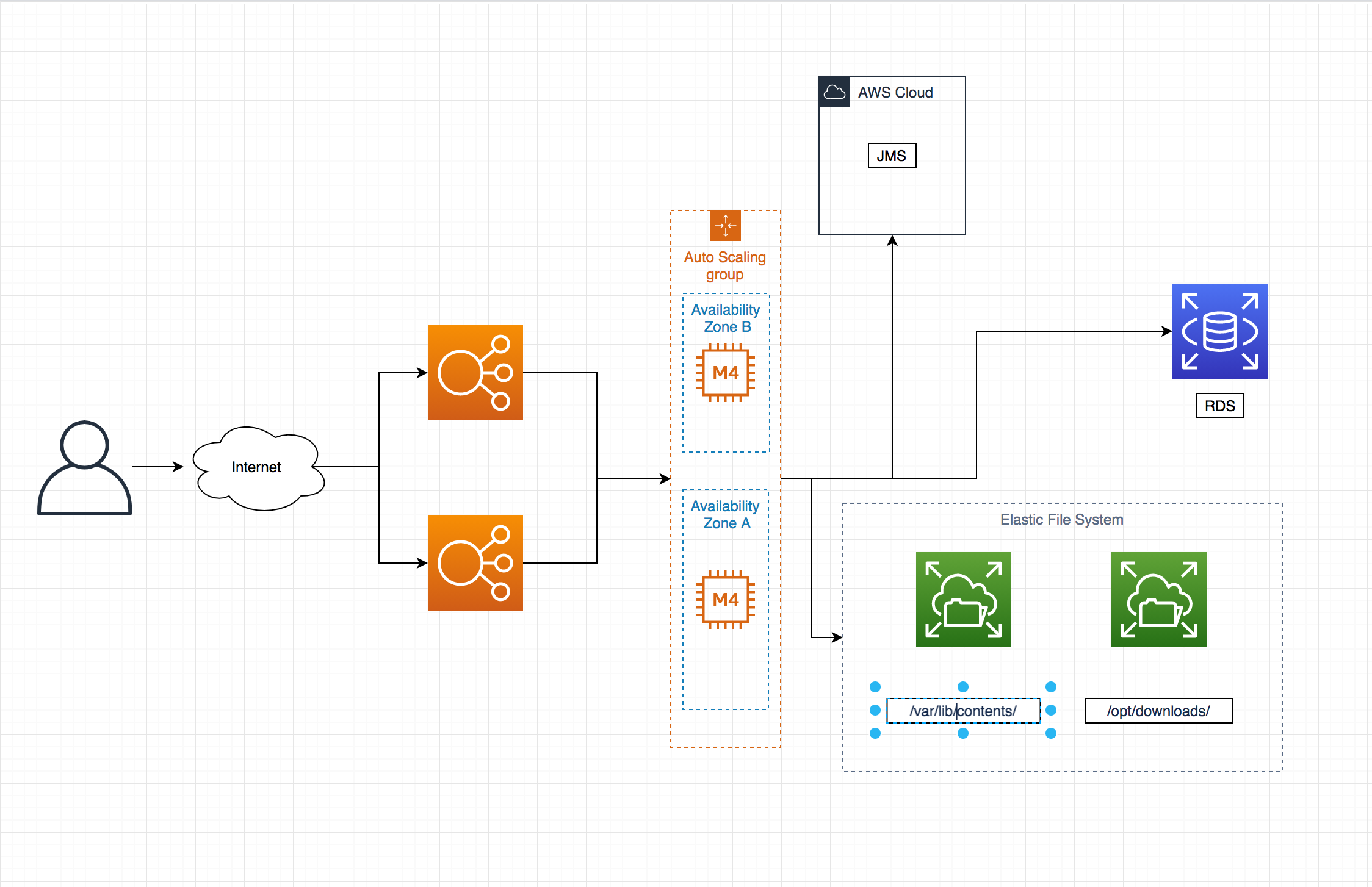

- Création d’un architecture vraiment scalable, utilisation des ASG d’AWS (Auto Scaling Group).

Déploiement dans le Cloud AWS

- Conseils et formations sur le choix des briques AWS lors de la conception applicative.

- Mise en place de services de stockage de données: S3, DynamoDB.

- Utilisation des briques de calcul AWS: instances virtuelles EC2, fonction serverless Lambda, conteneurs ECS.

- Utilisation des briques de mise en réseau et de diffusion de contenu: CloudFront, Route 53.

- Mise en place d’outils permettant le déploiement et l’intégration continu (CI, CD).

Infogérance dans AWS

- Mise en place et vérification des sauvegardes.

- Vérification et application des best practices.

- Définition et mise en place des SLA, SLO.

- Identification des services et engagements portés par le client au dessus du socle d’infrastructure AWS, rédaction de matrice RACI.

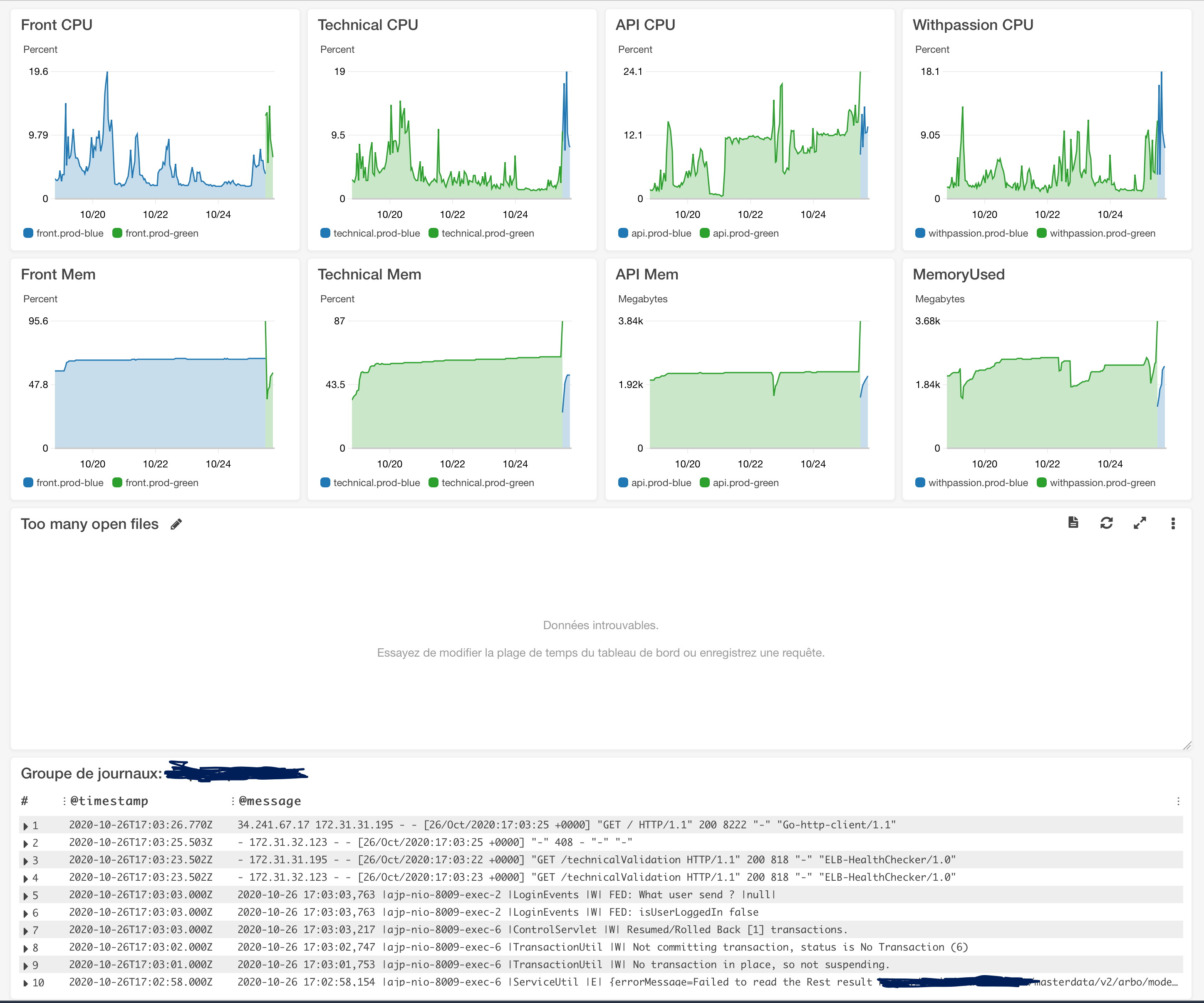

Supervision

- Présentation des outils et méthodes disponibles sous AWS, identification des écarts et besoins complémentaires.

- Proposition de méthode complète de supervision.

- Analyse de la complémentarité supervision interne et outils AWS, intégration de Cloudwatch dans la supervision du SI.

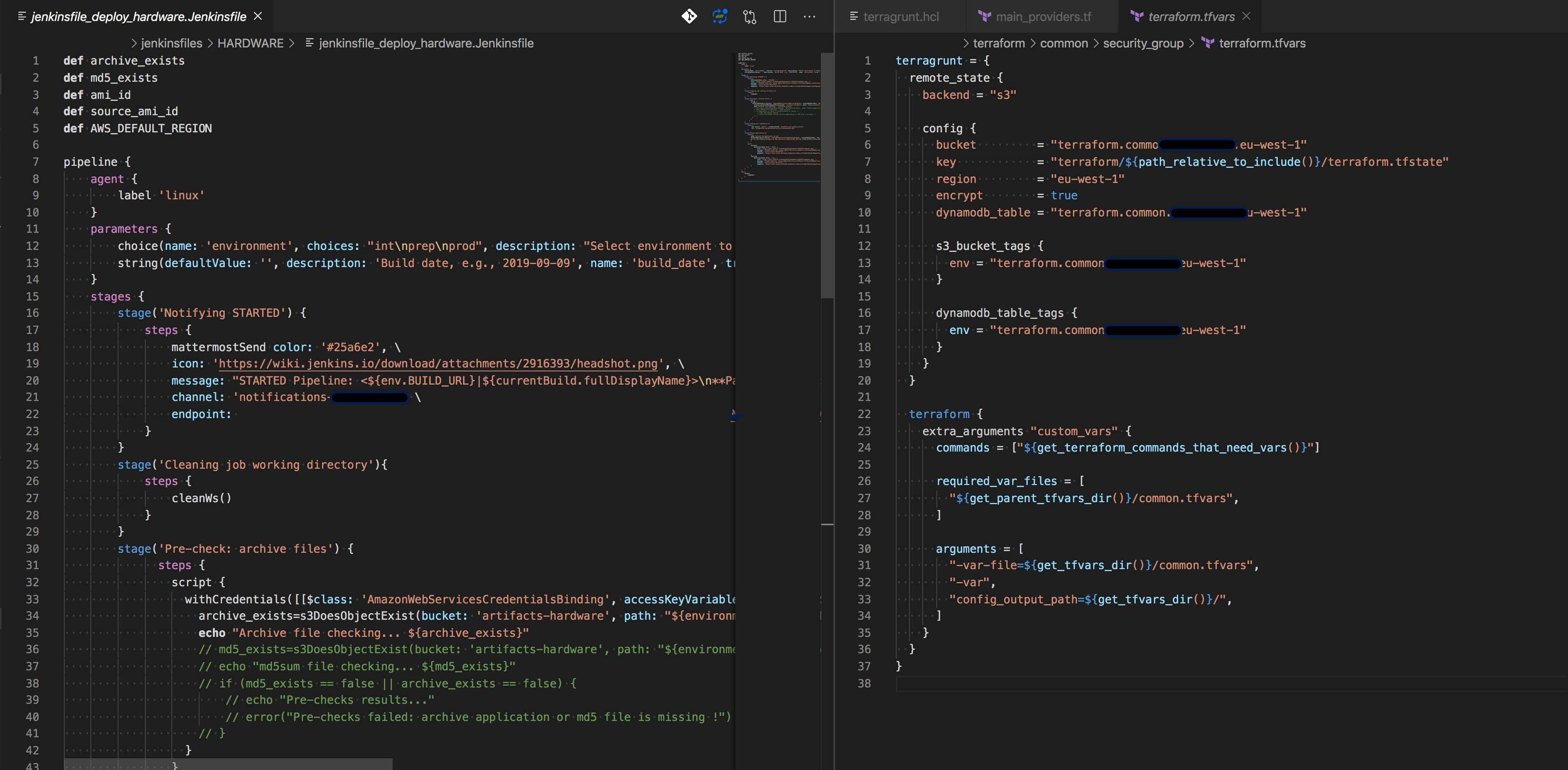

Déploiement continu, DevOps sous AWS

- Analyse du processus existant sur le SI interne.

- Modélisation d’un nouveau processus de déploiement continu, adaptation des méthodes et outils, ainsi que de l’organisation des rôles.

- Déploiement et validation du nouveau modèle sur une application représentative.

Maîtrise des coûts sous AWS

- Analyse de l’architecture.

- Analyse de la facture.

- Proposition d’évolution de l’architecture et d’optimisation des traitement afin de réduire ou contenir l’évolution des coûts.

Publication récentes

Cloud Management : Accélérateur de croissance et pilier de sécurité

L’évolution rapide des infrastructures IT a profondément transformé le paysage technologique des entreprises. De l’infogérance traditionnelle au Cloud Management, les Directeurs des Systèmes d’Information (DSI) doivent aujourd’hui relever de nouveaux défis dans un environnement multi-cloud et hybride.

La gestion efficace du cloud est devenue cruciale pour soutenir la croissance et assurer la sécurité de l’entreprise.

Syloé fête 20 ans d’innovation autour des technologies open source

En 2025, Syloé célèbre ses 20 ans d’existence. Deux décennies au service des entreprises, accompagnant l’évolution des infrastructures IT, l’adoption des technologies open source et la transformation vers des pratiques DevOps et DevSecOps.

L’Hébergement Informatique Souverain et la Certification ISO 27001 : Clés de la Réussite pour les DSI

l’hébergement informatique souverain, appuyé par la rigueur de la certification ISO 27001, se présente comme une solution stratégique pour les Directeurs des Systèmes d’Information (DSI). Au sein du groupe Syloé/DRI, nous incarnons cette double exigence de souveraineté et de sécurité, en proposant des services d’hébergement qui répondent aux standards les plus élevés.

GitLab vs GitHub : lequel des deux choisir et pourquoi ?

Dans cet article, nous explorerons les avantages de l’utilisation d’un serveur de gestion de sources et nous mettrons en lumière l’importance de l’hébergement souverain et de la conformité au RGPD dans le contexte d’un processus DevOps.

Cas Client : Optimiser l’architecture technique de son SI

L’entreprise est un éditeur de logiciel en SaaS (Software as a Service) d’aide à la décision permettant aux agriculteurs de…

![[Syloé] Cas client - cloud azure](https://www.syloe.com/wp-content/uploads/2021/09/Syloé-Cas-client-cloud-azure-750x240.jpg)

Cas client : Cloud Azure

Fonctionnement du Cloud Azure et spécificités client Cette semaine, dans le cadre d’une mission pour un client dont l’hébergeur est…

Redirection de port avec OpenSSH

Suite à notre article sur l’utilisation des rebonds SSH, nous allons à présent passer en revue différentes façons de réaliser des…

Exploitation d’une mauvaise pratique de redirection de port SSH

Suite à notre article sur l’utilisation des rebonds SSH, nous allons voir ici comment une erreur manifestement anodine d’utilisation des…